Shared Key atau WEP (Wired Equivalent Privacy) adalah suatu metode pengamanan jaringan nirkabel, disebut juga dengan Shared Key Authentication. Shared Key Authentication adalah metode otentikasi yang membutuhkan penggunaan WEP. Enkripsi WEP menggunakan kunci yang dimasukkan (oleh administrator) ke client maupun access point. Kunci ini harus cocok dari yang diberikan akses point ke client, dengan yang dimasukkan client untuk autentikasi menuju access point.

Proses Shared Key Authentication :

- clientmeminta asosiasi ke access point, langkah ini sama seperti Open System Authentication.

- access pointmengirimkan text challenge ke client secara transparan.

- clientakan memberikan respon dengan mengenkripsi text challenge dengan menggunakan kunci WEP dan mengirimkan kembali ke access point.

- access pointmemberi respon atas tanggapan client, akses point akan melakukan decrypt terhadap respon enkripsi dari client untuk melakukan verifikasi bahwa text challenge dienkripsi dengan menggunakan WEP key yang sesuai. Pada proses ini, access point akan menentukan apakah client sudah memberikan kunci WEP yang sesuai. Apabila kunci WEP yang diberikan oleh client sudah benar, maka access point akan merespon positif dan langsung meng-authentikasi client. Namun bila kunci WEP yang dimasukkan client salah, access point akan merespon negatif dan client tidak akan diberi authentikasi. Dengan demikian, client tidak akan terauthentikasi dan tidak terasosiasi.

Shared Key Authentication kelihatannya lebih aman dari daripada Open System Authentication, namun pada kenyataannya tidak. Shared Key malah membuka pintu bagi penyusup atau cracker. Penting untuk dimengerti dua jalan yang digunakan oleh WEP. WEP bisa digunakan untuk memverifikasi identitas client selama proses shared key dari authentikasi, tetapi juga bisa digunakan untuk men-dekripsi data yang dikirimkan oleh client melalui access point.

Kelebihan WEP:

Saat user hendak mengkoneksikan laptopnya, user tidak melakukan perubahan setting apapun, semua serba otomatis, dan saat pertama kali hendak browsing, user akan diminta untuk memasukkan Username dan password Hampir semua komponen wireless sudah mendukung protokol ini.

Kelemahan WEP

1. Masalah kunci yang lemah, algoritma RC4 yang digunakan dapat dipecahkan.

2. WEP menggunakan kunci yang bersifat statis

3. Masalah initialization vector (IV) WEP

4. Masalah integritas pesan Cyclic Redundancy Check (CRC-32)

2. WPA (Wi-Fi Protected Access)

WPA ( Wi-Fi Protected Access) adalah suatu sistem yang juga dapat diterapkan untuk mengamankan jaringan nirkabel. Metode pengamanan dengan WPA ini diciptakan untuk melengkapi dari sistem yang sebelumnya, yaitu WEP. Para peneliti menemukan banyak celah dan kelemahan pada infrastruktur nirkabel yang menggunakan metode pengamanan WEP. Sebagai pengganti dari sistem WEP, WPA mengimplementasikan layer dari IEEE, yaitu layer 802.11i. Nantinya WPA akan lebih banyak digunakan pada implementasi keamanan jaringan nirkabel. WPA didesain dan digunakan dengan alat tambahan lainnya, yaitu sebuah komputer pribadi (PC).

Fungsi dari komputer pribadi ini kemudian dikenal dengan istilah authentication server, yang memberikan key yang berbeda kepada masing–masing pengguna/client dari suatu jaringan nirkabel yang menggunakan akses point sebagai media sentral komunikasi. Seperti dengan jaringan WEP, metode enkripsi dari WPA ini juga menggunakan algoritme RC4.

Pengamanan jaringan nirkabel dengan metode WPA ini, dapat ditandai dengan minimal ada tiga pilihan yang harus diisi administrator jaringan agar jaringan dapat beroperasi pada mode WPA ini. Ketiga menu yang harus diisi tersebut adalah:

- Server

- Komputer server yang dituju oleh akses point yang akan memberi otontikasi kepada client. beberapa perangkat lunak yang biasa digunakan antara lain freeRADIUS (Remote Authentication Dial in User Protocol), openRADIUS dan lain-lain.

- Port

- Nomor port yang digunakan adalah 1812.

- Shared Secret

- Shared Secret adalah kunci yang akan dibagikan ke komputer dan juga kepada client secara transparant.

Setelah komputer diinstall perangkat lunak otontikasi seperti freeRADIUS, maka sertifikat yang dari server akan dibagikan kepada client.

Untuk menggunakan Radius server bisa juga dengan tanpa menginstall perangkat lunak di sisi komputer client. Cara yang digunakan adalah Web Authentication dimana User akan diarahkan ke halaman Login terlebih dahulu sebelum bisa menggunakan Jaringan Wireless. Dan Server yang menangani autentikasi adalah Radius sever

Kelebihan WPA:

Meningkatkan enkripsi data dengan teknik Temporal Key Integrity Protocol (TKIP). enkripsi yang digunakan masih sama dengan WEP yaitu RC4, karena pada dasarnya WPA ini merupakan perbaikan dari WEP dan bukan suatu level keamanan yang benar – benar baru, walaupun beberapa device ada yang sudah mendukung enkripsi AES yaitu enkripsi dengan keamanan yang paling tinggi.

Kelemahan WPA:

Kelemahan WPA sampai saat ini adalah proses kalkulasi enkripsi/dekripsi yang lebih lama dan data overhead yang lebih besar. Dengan kata lain, proses transmisi data akan menjadi lebih lambat dibandingkan bila Anda menggunakan protokol WEP. Belum semua wireless mendukung.

3. WPA2 (Wifi Protected Access2)

WPA2 adalah protokol keamanan baru yang dirancang untuk memperbaiki beberapa kerentanan keamanan hadir dalam WPA asli . WPA2 – Personal adalah salah satu dari dua variasi dari protokol WPA2 dan sesuai untuk digunakan dalam pengaturan kelas bisnis atau rumahan; WPA2 -Enterprise juga pilihan , meskipun server otentikasi khusus yang dikenal sebagai RADIUS diperlukan pada jaringan untuk WPA2 -Enterprise berfungsi dengan baik .

WPA2 terdiri dari :

- WPA2 radius.

WPA radius lebih aman,dibutuhkan 1 buah server tambahan yang bertugas melayani permintaan autentifikasi yang diberikan oleh server radius.

2. WPA2 / PSK.

WPA2-PSK adalah security terbaru untuk wireless, dan lebih bagus dari WEP dan WPA-PSK, tetapi masih bisa untuk dicrack atau disadap tetapi sangat memakan banyak waktu. Dalam WPA2-PSK ada dua jenis decryption, Advanced Encryption Standard (AES) dan Temporal Key Integrity Protocol (TKIP). TKIP banyak kelemahan oleh itu lebih baik anda gunakan AES. Panjang key adalah 8-63, anda boleh memasukkan sama ada 64 hexadecimal atau ASCII(seperti biasa).

Perbedaan utama antara WPA dan WPA2

Jenis enkripsi yang digunakan untuk mengamankan jaringan . WPA menggunakan jenis enkripsi yang dikenal sebagai Temporal Key Integrity Protocol . WPA2 – Personal dapat menggunakan TKIP , tetapi karena kunci keamanan TKIP adalah crackable menggunakan beberapa alat hacking canggih protokol WPA2 terutama menggunakan jenis enkripsi yang dikenal sebagai Advanced Encryption Standard . AES menggunakan algoritma enkripsi yang jauh lebih canggih yang tidak dapat dikalahkan oleh alat-alat yang mengatasi keamanan TKIP , membuatnya menjadi metode enkripsi yang lebih aman .

4. Hotspot Login

Pengertian Hotspot adalah lokasi fisik dimana orang dapat mendapatkan akses Internet, biasanya menggunakan teknologi Wi-Fi, melalui jaringan area lokal nirkabel (Wireless Local Area Network, disingkat WLAN) menggunakan router yang terhubung ke penyedia layanan internet (Internet Service Provider, disingkat ISP).

Hotspot biasanya ditemukan di bandara, toko buku, cafe, mall, hotel, rumah sakit, perpustakaan, restoran, supermarket, stasiun kereta api, dan tempat umum lainnya. Selain itu, banyak juga sekolah dan universitas yang menyediakan fasilitas hotspot untuk siswa/mahasiswa mereka.

Banyak hotel di seluruh dunia termasuk di Indonesia menyediakan fasilitas hotspot untuk tamu mereka, atau cafe yang menyediakan hotspot sebagai layanan tambahan untuk kenyamanan pelanggan mereka, atau perusahaan yang menyediakan hotspot di area tertentu untuk tujuan komersial, misalnya saja Wifi.id milik telkom.

Jenis-Jenis Hotspot :

Ada beberapa jenis Hotspot di area-area tertentu yang biasa anda gunakan, diantaranya :

- Free Hotspot

Ini merupakan jenis hotspot dimana publik dapat mengakses jaringan dengan bebas. Fasilitas free hotspot biasanya disediakan sebagai fasilitas tambahan untuk pelanggan hotel, Cafe dan usaha-usaha lainnya. Free hotspot juga kadang dipasang semi permanen di acara pameren komputer atau konferensi/seminar komputer.

Pada kasus ini, admin sebagai orang yang mengontrol jaringan menonaktifkan persyaratan otentikasi (authentication requirements) dan membuka koneksi jaringan sehingga siapapun bisa mengakses jaringan tersebut.

2. Hotspot Berbayar

Untuk menggunakan Hotspot Berbayar, Anda harus membayar sewa hotspot langsung ke pemilik gedung, biasanya di ruangan hotel, restoran, atau kedai kopi.

Tidak semua Hotel, Cafe atau perusahaan mampu memberikan layanan internet secara gratis. Karena itulah, mereka biasanya mengambil kebijakan untuk menyediakan layanan hotspot berbayar kepada pengguna untuk menutupi biaya layanan internet yang mereka sewa dari Internet Service Provider (ISP).

3. Hotspot Berbayar ke Operator WI-FI Hotspot

Jenis Hotspot berbayar ini seperti Boingo, iPASS Operator WiFi HotSpot ini merupakan jaringan internasional yang memiliki banyak pengguna mobile secara internasional. Jenis HotSpot ini biasanya sangat diminati oleh orang-orang yang sering bepergian jauh bahkan ke luar negeri seperti traveler atau pengusaha yang sering melakukan bisnis di luar negeri.

Tentunya sebuah Hotspot dapat merupakan gabungan dari beberapa jenis Hotspot menjadi satu kesatuan, tidak harus menyediakan hanya satu jenis saja. Jadi bisa saja, HotSpot berbayar ke pemilik gedung dan berbayar ke operator WiFi Hotspot di operasikan pada sebuah Hotspot, jadi bagi pengguna biasa yang tidak berlangganan ke iPass dapat tetap menggunakan dengan membayar biayanya ke pemilik gedung.

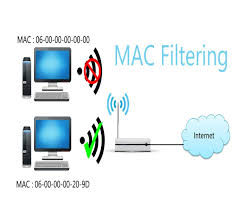

5. MAC Filter

MAC Address Filtering merupakan metoda filtering untuk membatasi hak akses dari MAC Address yang bersangkutan. Hampir setiap wireless access point maupun router difasilitasi dengan keamanan MAC Filtering. MAC filters ini juga merupakan metode sistem keamanan yang baik dalam WLAN, karena peka terhadap jenis gangguan seperti pencurian pc card dalam MAC filter dari suatu access point sniffing terhadap WLAN

Fungsi MAC Filter

MAC filter fungsinya untuk menseleksi komputer mana yang boleh masuk kedalam jaringan berdasarkan MAC Address. Bila tidak terdaftar, tidak akan bisa masuk ke jaringan MAC filter Address akan membatasi user dalam mengakses jaringan wireless. Alamat MAC dari perangkat komputer user akan didaftarkan terlebih dahulu agar bisa terkoneksi dengan jaringan wireless.

Manfaat MAC Filter, Sebagai Salah satu alternatif untuk mengurangi kelemahan jaringan wireless karena. Hampir setiap wireless access point maupun router difasilitasi dengan keamanan MAC Filtering. Hal ini sebenarnya tidak banyak membantu dalam mengamankan komunikasi wireless, karena MAC address sangat mudah dispoofing atau bahkan dirubah. Tools ifconfig pada OS Linux/Unix atau beragam tools spt network utilitis, regedit, smac, machange pada OS windows dengan mudah digunakan untuk spoofing atau mengganti MAC address. Untuk mengubah MAC address interface jaringan, cukup menggunakan tools sederhana seperti MAC MakeUp.